syslog

Syslog (англ. system log — системный журнал) — стандарт отправки и регистрации сообщений о происходящих в системе событиях (т.е. создания логов), использующийся в компьютерных сетях, работающих по протоколу IP. Термином syslog называют как ныне стандартизированный сетевой протокол syslog, так и программное обеспечение (приложение, библиотека), которое занимается отправкой/получением системных сообщений. syslog был создан на платформе BSD и получил широкое распространение на UNIX и Linux-платформах.

Механизм syslog

Предложенный Эриком Оллманом (Eric Allman) и реализованный им в процессе участия в разработке систем TCP/IP Berkeley Software Distribution (BSD) Калифорнийского Университета (University of California) программный механизм Syslog оказался настолько удачен, прост и легко масштабируем, что достаточно быстро он был перенесен на многие другие операционные системы, а также встроен во множество сетевых устройств.

Суть механизма Syslog проста и остается неизменной по сей день с незначительными вариациями: источники формируют простые текстовые сообщения о происходящих в них событиях и передают их на обработку серверу Syslog (называемому «syslogd», «syslog daemon», либо же, «syslog server»), используя один из сетевых протоколов семейства IP (UDP или TCP). Формирование сообщений о событиях и их передача происходит по определенным правилам, называемым протоколом Syslog. Как правило сообщение имеет небольшой размер (до 1024 байт) и отсылается в открытом виде. Тем не менее, используя специальные средства (такие, как Stunnel, sslio или sslwrap), возможно шифрование сообщений и отправка их по SSL/TLS.

Поскольку источники сообщений и сервер Syslog могут располагаться на разных машинах, то это позволяет организовать сбор и хранение сообщений от множества географически разнесенных разнородных источников в едином хранилище (репозитарии), что чрезвычайно важно для администраторов сетей, которые могут и не иметь физического доступа сразу ко всем устройствам и компьютерам в сети.

Также серверы Syslog, как правило, могут не только регистрировать сообщения, но и пересылать их другим серверам Syslog, основываясь на степени важности сообщения (Severity) и категории сформировавшего сообщение субъекта (Facility), что позволяет организовать, например, иерархическую систему хранилищ. А это может помочь, например, снизить время реакции персонала на критические события. Допустим, что существует некая крупная сеть, состоящая из нескольких сегментов. В каждом сегменте есть свой сервер Syslog, получающий сообщения только от источников внутри своего сегмента. Если эти серверы (нижний уровень) настроить так, чтобы они пересылали сообщения критического уровня важности и выше на один общий сервер (верхний уровень), то администратору сети, контролирующему через него всю сеть, будет легче отследить возникновение критической ситуации, поскольку таких сообщений немного и они не утонут в потоке нужных, но менее важных сообщений.

Текущая версия протокола Syslog предлагает усовершенствованный формат сообщений, позволяющий использовать точную отметку времени создания сообщения и осуществлять надежную идентификацию источника сообщения, а также применять кодировку UTF-8 для текста сообщения, что позволяет решить проблему интернационализации. Необязательные дополнительные поля (структурированные данные) могут использоваться для передачи различной информации, например, о погрешности локальных часов источника сообщения и точности их синхронизации с внешними часами точного времени, о языке, на котором написано сообщение, и т.д. Ввиду отмены привязки к конкретному транспорту, протокол Syslog может использовать любой из описанных в отдельных RFC механизмов доставки сообщений, но предпочтение отдается транспортам TLS.

История

Syslog был разработан в 1980 году Эриком Оллманом (Eric Allman) как часть проекта Sendmail, и использовался первоначально только для Sendmail. Зарекомендовав себя как стабильное и удобное решение, Syslog был использован и в других приложениях, став стандартом ведения журналов в системах UNIX и GNU/Linux. Позднее появились реализации и под другие операционные системы.

До недавнего времени, syslog использовался как стандарт de facto без каких-либо формальных спецификаций. Поэтому существовало множество реализаций, некоторые из которых были несовместимы друг с другом. Первые шаги по решению этой проблемы были предприняты в 2001 году — протокол syslog был описан в RFC 3164. Формальная спецификация, стандартизация содержания сообщений и механизм их передачи были выпущены в 2005 году.

Вышедший в августе 2001 года информационный RFC 3164 «The BSD Syslog Protocol» (Протокол BSD Syslog) описал сложившееся на момент публикации состояние. В результате проведенной работы по анализу существующих реализаций были определены место и значимость протокола Syslog в информационных системах, формализована структура сообщений, рассмотрены базовые модели развертывания и сформулированы возможные проблемы безопасности. В качестве транспортного механизма был заявлен UDP (порт 514) из семейства IPv4, а также введены некоторые ограничения, связанные с использованием данного транспорта.

В ноябре 2001 года вышел RFC 3195 «Reliable Delivery for Syslog» (Гарантированная доставка для Syslog), в котором предлагалось решение, позволяющее повысить надежность протокола Syslog за счет применения определенной реализации BEEP в качестве носителя сообщений и использования TCP (порт 601) из семейства IPv4 в качестве транспорта.

Март 2009 года ознаменовался выходом целой группы RFC, предложивших достаточно серьезные усовершенствования протокола Syslog.

RFC 5424 «The Syslog Protocol» (Протокол Syslog), во-первых, постулировал, что в качестве механизма доставки сообщений может быть использован любой транспорт, и поэтому из описания протокола были исключены определения транпортных механизмов и, соответственно, описание ограничений и проблем безопасности, напрямую связанных с конкретным транспортом. Во-вторых, предложил новый формат сообщения, предполагающий наличие в теле сообщения, кроме заголовка и текста, ещё и структурированных данных, элементы которых либо непосредственно зарегистрированы в IANA, либо управление ими делегируется предприятиям, зарегистрировавшим в IANA свой личный номер в соответствии со SMIv2. Кроме того, новый формат сообщения позволяет с большей точностью локализовать источник и время создания сообщения. В-третьих, продолжая процесс интернационализации, предложил использовать для текста сообщения кодировку UTF-8 в качестве предпочтительной.

RFC 5425 «Transport Layer Security (TLS) Transport Mapping for Syslog» (Механизм доставки для Syslog, обеспечивающий безопасность на транспортном уровне (TLS)) описал применение механизма TLS для доставки сообщений с использованием TCP (порт 6514) из семейства IPv4/v6 в качестве транспорта, его ограничения и проблемы безопасности.

RFC 5426 «Transmission of Syslog Messages over UDP» (Передача сообщений Syslog через UDP) описал механизм доставки сообщений, не использующий TLS, посредством UDP (порт 514) из семейства IPv4/v6 в качестве транспорта, его ограничения и проблемы безопасности.

RFC 5427 «Textual Conventions for Syslog Management» (Текстовые соглашения для управления Syslog) задал набор текстовых соглашений, описывающих важность (Severity) и категорию (Facility) сообщений Syslog в формате MIB, чтобы другие модули MIB могли их использовать в процессе определения управляемых объектов.

В октябре 2009 года увидела свет ещё одна группа RFC, связывающая управление объектами с протоколом Syslog.

RFC 5674 «Alarms in Syslog» (Аварийные сигналы в Syslog) открыл путь к использованию базы аварийных сигналов IETF (Alarm MIB) в сообщениях Syslog.

А задачи, решаемые RFC 5675 «Mapping Simple Network Management Protocol (SNMP) Notifications to SYSLOG Messages» (Механизм трансляции уведомлений протокола простого управления сетями (SNMP) в сообщения Syslog) и RFC 5676 «Definitions of Managed Objects for Mapping SYSLOG Messages to Simple Network Management Protocol (SNMP) Notifications» (Определения управляемых объектов для механизма трансляции сообщений Syslog в уведомления протокола простого управления сетями (SNMP)), понятны из названий документов.

Вышедший в мае 2010 года RFC 5848 «Signed Syslog Messages» (Подписанные сообщения Syslog) описал применение криптографической подписи в сообщениях Syslog.

В октябре 2010 года вышел RFC 6012 «Datagram Transport Layer Security (DTLS) Transport Mapping for Syslog» (Механизм доставки для Syslog, обеспечивающий безопасность датаграмм на транспортном уровне (DTLS)), предложивший применение механизма TLS для доставки сообщений с использованием UDP (порт 6514) из семейства IPv4/v6 в качестве транспорта, его ограничения и проблемы безопасности.

В апреле 2012 года вышел RFC 6587 «Transmission of Syslog Messages over TCP» (Передача сообщений Syslog через TCP), описавший механизм доставки сообщений, не использующий TLS, посредством TCP из семейства IPv4/v6 в качестве транспорта, его ограничения и проблемы безопасности.

Стандарты syslog

Следующие стандарты RFC, изданные IETF, описывают протокол syslog:

Протокол syslog и программные средства поддержки обеспечивают запись информации о событиях в системный журнал (журналы, системную консоль), а также передачу их на сервер журнализации по сети, сортировку и обработку в зависимости от источника и важности сообщений. В статье описывается протокол syslog, его реализация в Solaris и Linux (syslogd), Cisco IOS, а также вспомогательные средства: logrotate, logwatch. Первый стандарт (RFC 3164) был сформулирован через 10 лет практического использования.

Компонентами системы являются генератор сообщений (устройство или процесс, device), протокол обмена, коллектор сообщений (collector, syslog server), релей (relay, принимает сообщения от одного или нескольких генераторов и передает одному или нескольким коллекторам или следующим релеям). Генератор (или релей при передаче) не знает является ли приемник релеем или коллектором, может передавать одно сообщение нескольким приемникам, может обрабатывать сообщение самостоятельно (например, записывая в файл).

Протокол syslog (RFC 3164) не содержит никаких средств защиты от подделок сообщений. Хуже того, использование протокола UDP позволяет злоумышленникам посылать сообщения от имени любого хоста. Локальная сеть должна быть защищена экраном (IOS ACL, iptables) от приема пакетов с поддельными локальными адресами (хотя это не помешает посылать поддельные сообщения изнутри локальной сети) и от приема пакетов снаружи на порт 514/udp. Известны случаи переполнения диска ложными сообщениями.

Протокол syslog и UDP не обеспечивают гарантированной доставки (сообщения могут быть потеряны при перегрузке сети или перехвачены, поврежденные сообщения удаляются без предупреждения), правильной последовательности доставки (сообщение о завершении процесса может прийти раньше сообщения о его запуске), приоритетной доставки.

Конфиденциальность сообщений не обеспечивается, так как они передаются открытым текстом.

Средства защиты от зацикливания передачи сообщений неправильно настроенными релеями не предусмотрены.

Проект RFC syslog-sign предлагает обеспечить аутентификацию, упорядоченность, целостность сообщений и обнаружение пропавших сообщений за счет генерации специальных сообщений, содержащих цифровую подпись (signature) блока предыдущих сообщений с сохранением стандартного протокола и формата syslog и использованием UDP. Используется SHA1, OpenPGP DSA.

В 2012 отчаявшись перевести всех на RFC 5424/RFC 5425 была описана сложившаяся практика использования TCP без TLS в виде RFC 6587.

Номер источника умножается на 8 и складывается с уровнем серьезности, получившееся число в ASCII заключается в угловые скобки и образует поле PRI.

Имя хоста (простое по STD 13 (RFC 1034 и RFC 1035), не FQDN!) записывается так, как оно известно генератору сообщения. Если устройство имеет несколько интерфейсов с различными IP-адресами, то в качестве имени или адреса хоста может быть использовано любое из них.

Релей не должен прверять достоверность заголовка (время и хост).

Релей должен добавлять отметку времени и имя хоста в пересылаемое сообщение, если не обнаружил отметку времени.

Релей должен добавлять PRI равный 13 и заголовок в пересылаемое сообщение, если не обнаружил PRI во входящем сообщении.2

Год рекомендуется заносить в содержимое сообщения.

FQDN и IP рекомендуется заносить в содержимое сообщения.

Возможно использование алгоритма DNS SRV для автоматического получения адреса коллектора (сервис syslog, протокол tcp).

В дополнение к генератору сообщений (originator), коллектору (collector) и релею (relay) определяются транспортный отправитель (transport sender) и транспортный получатель (transport receiver), которые передают (получают) сообщения в транспортный протокол.

Подтверждения не предусмотрены, исчезновения сообщения никто не заметит.

Защиты от повторного проигрывания не предусмотрена.

Защита цельности сообщений не предусмотрена, всё на откуп транспортому механизму.

Защита приватности не предусмотрена, всё на откуп транспортому механизму.

Защита от ошибок настройки, в частности, от циклов маршрутизации не предусмотрена.

Сообщение состоит из заголовка (HEADER), пробела, структурированных данных, пробела и тела сообщения (MSG).

Максимальная длина определяется транспортным механизмом, но не менее 480 октетов. Слишком длинные сообщения обрезаются или отбрасываются.

Запускается с правами root. Не меняет права доступа к файлам. Если вынужден создавать файл, то делает его с правами 644. При необходимости ограничить доступ к журналу, соответствующий файл надо создать вручную (или поменять права доступа). Особые проблемы создает logrotate.

Включен в состав пакета sysklogd (RH 6.2: sysklogd-1.3.31-16, RH 7.0: sysklogd-1.3.33-8, RH 7.2: sysklogd-1.4.1-4). Также в этот пакет входит klogd.

Процедура запуска, остановки, перезапуска (syslogd и klogd): /etc/rc.d/init.d/syslog (символьные ссылки на нее из директорий /etc/rc.d/rc?.d/). Ключи запуска считывает из файла /etc/sysconfig/syslog (начиная с RH 7.2). Статус определяется по наличию файла /var/lock/subsys/syslog. Номер процесса хранится в /var/run/syslogd.pid.

При разборе файла конфигурации syslogd сравнивает адрес loghost (определяется в /etc/hosts, не через DNS) с адресом своего компьютера и при совпадении определяет переменную LOGHOST. После этого syslog.conf пропускается через макропроцесссор m4(1). В основном, это используется для того, чтобы один и тот же конфигурационный файл можно было использовать на клиентских и серверном (с точки зрения syslog) хостах.

Процедура запуска и остановки: /etc/init.d/syslog (ссылки на нее из директорий /etc/rc?.d). Номер процесса хранится в /etc/syslog.pid.

klogd читает сообщения ядра (либо через /proc/kmsg, либо с помощью системных вызовов), определяет уровень, преобразует адреса команд в имена программ и передает сообщение syslogd.

Номер процесса хранится в /var/run/klogd.pid.

Слит в sysklog. Заменён в rsyslog.

Конфигурационный файл определяет глобальные параметры (по одному на строке), задающие параметры по умолчанию для всех журналов. Для каждой серии обрабатываемых журналов задаются локальные параметры: указывается базовое имя файла, а затем в фигурных скобках локальные параметры по одному на строке. Имя файла может быть заключено в кавычки по правилам shell, если оно содержит пробелы и другие специальные символы. Можно указывать несколько имен файлов или шаблонов имен файлов через пробел (шаблоны также по правилам shell). Обработка каждой секции рассматривается как единое действие. Строки, начинающиеся с символа «#» являются комментариями. Параметры, указанные в следующем конфигурационном файле перекрывают значение параметров, указанных в предыдущем файле. Локальные параметры имеют приоритет над глобальными. Порядок файлов в конфигурационной директории не определен.

В поставке RH /etc/logrotate.conf описывает глобальные параметры и параметры для /var/log/wtmp и /var/log/lastlog и ссылается на директорию /etc/logrotate.d, в которую каждый пакет записывает локальные параметры для своих журналов.

Пример для центрального сервера syslog (текущий журнал в /var/log/syslog/current, архив в /var/log/syslog/old):

logwatch представляет собой платформу (framework) для написания программ (называемых фильтрами) извлечения полезной информации из многочисленных, больших и разноформатных журналов (не только syslog) и формирования отчётов с указанной детализацией за указанный период времени, посылаемых по email.

Каталог /usr/share/logwatch/dist.conf/logfiles/ содержит изменения настроек групп журналов для дистрибутива (пусто в RHEL7).

Каталог /etc/logwatch/conf/logfiles (ранее /etc/log.d/conf/logfiles/) содержит локальные изменения настроек групп журналов.

Каталог /usr/share/logwatch/dist.conf/services/ содержит изменения настроек сервисов для дистрибутива (пусто в RHEL7).

Каталог /etc/logwatch/conf/logfiles (ранее /etc/log.d/conf/logfiles/) содержит локальные изменения настроек сервисов.

Каталог /usr/share/logwatch/scripts/logfiles/ (ранее /etc/log.d/scripts/logfiles/) содержит фильтры обработки групп журналов: при обработке группы журналов все файлы в каталоге /usr/share/logwatch/scripts/logfiles/имя-группы используются как фильтры.

Каталог /usr/share/logwatch/scripts/services/ содержит фильтры обработки записей конкретных сервисов.

В дополнение к logwatch.conf каждый из 3 каталогов содержит подкаталоги services и logfiles, которые позволяют задать параметры для конкретных групп файлов (имя-группы-журналов.conf) и сервисов (имя-сервиса.conf), а также ignore.conf (содержит регулярные выражения, описывающие строки, которые не должны появиться в отчётах) и override.conf.

Основной способ использования состоит во включении файла 00-logwatch или 0logwatch (начинается с «00», чтобы выполняться до logrotate) в каталог /etc/cron.daily, что вызывает ежедневное выполнение logwatch с параметрами по умолчанию.

К сожалению, все фильтры рассчитаны на то, что журналы записываются на том же хосте, на котором работает сервис.

Все журналы ведутся на одном компьютере (если есть параноидальные наклонности, то можно записывать журналы сразу на двух серверах).

На клиентских компьютерах настраиваем syslog так, чтобы все сообщения передавались на сервер syslog, сообщения об ошибках дублировались в /var/log/syslog, сообщения о критическом состоянии дублировались на консоль, терминалы пользователей. На компьютерах с linux также сбрасывать в локальный файл сообщения о загрузке (local7, boot.log). Запасной сервер syslog должен принимать сообщения критического уровня из сети и записывать их в файл (дырка в экране, ключ запуска «-r»).

logrotate: хранить вечно, менять версии по возможности реже (ежемесячно, кроме squid), сбрасывать в отдельные директории (кроме squid) и сжимать (в отложенном режиме, кроме ftpd, linuxconf, sendfax), [ошибки и удаляемые файлы посылать мне]. Привести в соответствие параметры для файла syslog.

Настроить /etc/logwatch/scripts и /usr/share/logwatch/.

5 лучших бесплатных серверных программ SYSLOG —

Протокол системного журнала (System Logging) — это стандарт связи, используемый устройствами в сети для регистрации событий различного типа, таких как изменение VPN-подключения, инициирование IP-подключения или обнаружение вредоносного файла. Затем администратор сети выполняет работу с файлами журналов, пытаясь найти несоответствия, которые могут указывать на проблему в сети. Как вы можете себе представить, это заняло бы много времени, чтобы просмотреть журналы каждого устройства в отдельности, особенно если это большая сеть. И даже тогда шансы пропустить важное сообщение очень высоки. Вот где приходит программное обеспечение сервера Syslog.

Как работают программы Syslog?

Программное обеспечение системного журнала устанавливается или настраивается на сервере, чтобы исключить необходимость входа на каждое устройство отдельно при получении их событий журнала. Вместо этого все устройства теперь отправляют свои файлы журналов в программное обеспечение сервера Syslog, откуда их может изучить сетевой администратор. И это становится лучше. Программное обеспечение Syslog также имеет механизм оповещения, который уведомляет вас, когда появляется критическое сообщение, требующее вашего немедленного внимания. Так что в итоге вы работаете меньше, но с лучшими результатами.

Некоторые серверы системного журнала также могут выступать в качестве приемников для ловушки SNMP, которая является еще одним стандартом связи, используемым сетевыми устройствами для отправки предупреждений на сервер. Тем не менее, SNMP ограничен в своем объеме тем, что он будет уведомлять вас только о критических состояниях, в отличие от Syslog, который собирает каждое событие, что делает его более эффективным для более детального мониторинга.

Ограничения стандарта системного журнала

Одним из недостатков стандарта Syslog является отсутствие аутентификации, что делает их склонными к повторным атакам, хотя это не должно быть большой проблемой в безопасной сети. Также, как вы, возможно, уже знаете, оконные устройства не поддерживают Syslog по умолчанию. Вместо этого у них есть журнал событий, к которому можно получить доступ через приложение просмотра событий, которое поставляется с ОС Windows. Поэтому, если в вашей сети есть устройства на базе Windows, которые вы хотите включить в централизованную систему ведения журналов, вам, возможно, придется использовать специальное программное обеспечение, такое как SolarWinds Event Log Forwarder для Windows. Это программное обеспечение, которое пересылает журналы событий как сообщения системного журнала в программное обеспечение сервера системного журнала.

Но этого достаточно. Давайте посмотрим на то, что действительно привело вас сюда. Лучшее программное обеспечение Syslog Server. Как вы можете себе представить, их так много. Поэтому я сделаю вам одолжение и сужу его до пяти лучших.

| 1 | SolarWinds Сервер системного журнала киви | Windows |  |  |  | Скачать |

| 2 | WhatsUp Gold Syslog Server | Windows |  |  |  | Скачать |

| 3 | Visual Syslog Server | Windows |  |  |  | Скачать |

| 4 | Syslog Watcher | Windows |  |  |  | Скачать |

| 5 | Dude Syslog Server | Windows | Linux | MacOS |  |  |  | Скачать |

| # | 1 |

| название | SolarWinds Сервер системного журнала киви |

| Операционные системы | Windows |

| Автоматические оповещения |  |

| Поддержка SNMP |  |

| Поддержка TCP |  |

| Скачать | Скачать |

| # | 2 |

| название | WhatsUp Gold Syslog Server |

| Операционные системы | Windows |

| Автоматические оповещения |  |

| Поддержка SNMP |  |

| Поддержка TCP |  |

| Скачать | Скачать |

| # | 3 |

| название | Visual Syslog Server |

| Операционные системы | Windows |

| Автоматические оповещения |  |

| Поддержка SNMP |  |

| Поддержка TCP |  |

| Скачать | Скачать |

| # | 4 |

| название | Syslog Watcher |

| Операционные системы | Windows |

| Автоматические оповещения |  |

| Поддержка SNMP |  |

| Поддержка TCP |  |

| Скачать | Скачать |

| # | 5 |

| название | Dude Syslog Server |

| Операционные системы | Windows | Linux | MacOS |

| Автоматические оповещения |  |

| Поддержка SNMP |  |

| Поддержка TCP |  |

| Скачать | Скачать |

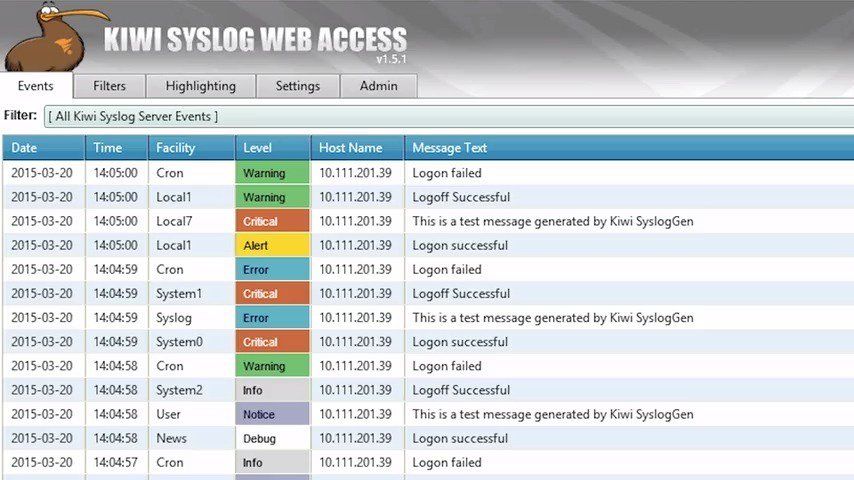

1. SolarWinds киви Syslog Server бесплатная версия

Как сетевой администратор, вы, вероятно, слышали о SolarWinds. Они наиболее известны своим ведущим в отрасли монитором производительности сети, но у них также есть набор других программ для управления ИТ и инструменты мониторинга, одним из которых является бесплатная версия Kiwi Syslog Server. Это отличный инструмент, который будет собирать сообщения системного журнала с любого устройства в сети, поддерживающего протокол системного журнала. Сервер системного журнала Kiwi очень прост в установке и настройке, а также имеет возможность получать SNMP-сообщения.

Полученные данные системного журнала можно просмотреть через пользовательский интерфейс сервера или отправить непосредственно вам по электронной почте. Примечательной особенностью сервера Kiwi является возможность создания графика анализа трендов из зарегистрированных событий, что, безусловно, облегчает мониторинг.

SolarWinds предлагает различные меры, позволяющие получить доступ к определенным журналам за минимальное время. Например, вы можете открыть несколько экземпляров данных журнала и просматривать их одновременно. Это также позволяет сортировать файлы журнала по времени или уровню приоритета. К сожалению, эта бесплатная версия имеет ограничение в том, что она может поддерживать только 5 устройств.

Поэтому для крупных организаций я бы порекомендовал платную версию, которая включает в себя множество отличных вещей, среди которых веб-консоль, позволяющая удаленно изучать журналы из любой системы. Сервер системного журнала KIWI работает только для операционной системы Windows.

Скачать сейчас

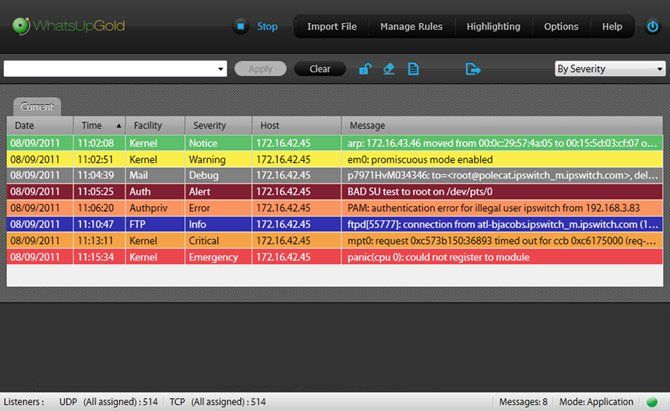

2. WhatsUp Gold Syslog Server

Это программное обеспечение было разработано IPSwitch, другим популярным разработчиком инструментов сетевого мониторинга, и оно обеспечивает эффективный способ получения, сохранения и обмена данными системного журнала с различных устройств в вашей сети. Сервер WhatsUp Gold Syslog позволяет просматривать журнальные сообщения в реальном времени по мере их поступления, а также сортировать их для отображения в зависимости от их важности.

Это также позволяет вам установить тип событий, которые вызывают предупреждение, которое будет немедленно отправлено вам в виде сообщений. Обладая способностью обрабатывать 6 000 000 сообщений в час, этот серверный инструмент хорошо подходит для использования в любом размере организации. Все собранные сообщения системного журнала архивируются, что означает, что у вас есть история всех зарегистрированных файлов на случай, если они понадобятся вам в будущем.

Кроме того, сервер WhatsUp позволяет пересылать сообщения журнала стороннему приложению для углубленного мониторинга. Этот сервер совместим только с Windows и может работать как приложение или как сервер.

Скачать сейчас

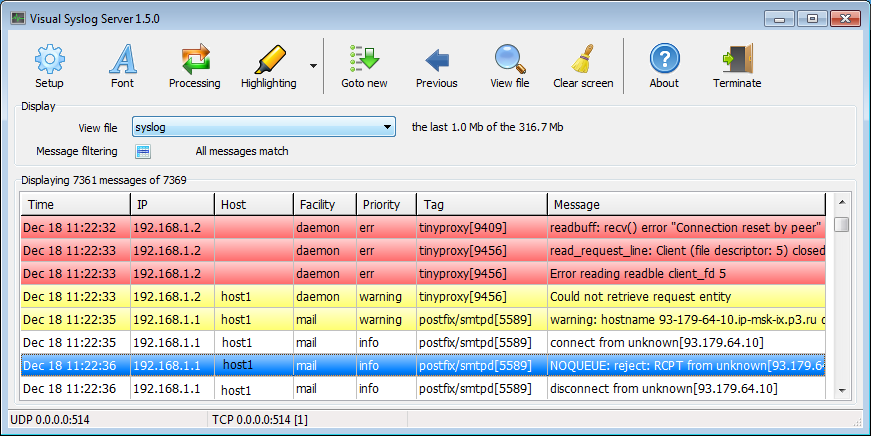

3. Сервер визуальных системных журналов

Visual Syslog Server — это программное обеспечение с открытым исходным кодом, которое позволяет осуществлять мониторинг устройств через UDP и TCP. Сервер позволяет просматривать сообщения в реальном времени по мере их поступления, после чего они сохраняются на диске для лучшего управления.

Для простого извлечения журналов из базы данных сервер позволяет фильтровать их по различным аспектам, таким как дата, адрес источника, средство или содержимое сообщения. В дополнение к стандартным оповещениям по электронной почте, сервер Visual Syslog поддерживает уведомления посредством отображения окна тревоги, воспроизведения звукового файла и настраиваемых форматов уведомлений.

Определенно нет способа пропустить предупреждение с таким количеством доступных опций. Но даже если вы это сделаете, этот сервер может быть настроен на запуск внешних скриптовых программ, действующих от вашего имени в случае предупреждения. Хотя этот сервер работает как приложение, он очень легкий и не занимает слишком много системных ресурсов. Его также можно свернуть в лоток, когда он не используется активно, чтобы не нарушать рабочий процесс. Это все еще продолжит собирать журналы в фоновом режиме.

Скачать сейчас

4. Системный журнал Watcher

Syslog Watcher — еще одно отличное программное обеспечение для управления событиями журнала, которое имеет многопоточную архитектуру для повышения производительности. Многопоточный означает, что процесс сбора журналов и их обработки отличается, и, следовательно, один не мешает другому. В результате вы уверены, что все события со всех ваших устройств регистрируются на сервере.

Он также поддерживает протоколы IPv4 и IPv6 и может отслеживать журналы по UDP и TCP, делая его более надежным. Интеллектуальный анализ — еще одна особенность Syslog Watcher, позволяющая обрабатывать сообщения, не относящиеся к Syslog. Этот сервер имеет возможность обрабатывать тысячи журналов в секунду и, следовательно, не будет иметь проблем с обработкой всех устройств в вашей сети.

После того как сервер соберет журналы, вы можете либо преобразовать их в различные форматы файлов, такие как CSV и XML, либо сохранить их в базе данных с помощью соединителей ODBC. Оказавшись в базе данных, становится очень легко управлять данными, особенно с помощью различных механизмов поиска и сортировки, разрешенных сервером. Сервер также включает уведомления по электронной почте, чтобы предупредить вас в случае важного события.

Скачать сейчас

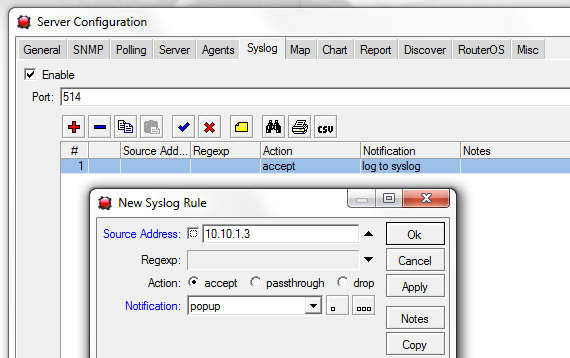

5. Сервер системного журнала Dude

Я мог бы придумать лучшее имя для сервера Syslog, но давайте не будем судить о программном обеспечении по его названию, верно? Dude — это полнофункциональное программное обеспечение для управления сетью, которое имеет встроенный сервер Syslog, который можно легко активировать в настройках сервера на вкладке Syslog. Сервер системного журнала, являющийся частью более крупного инструмента, означает, что вы получаете некоторые преимущества, которые в противном случае были бы недоступны. Например, автоматическое обнаружение устройств в вашей сети. А еще лучше — поддержка SNMP, DNS, TCP и ICMP-мониторинга устройств, которые позволяют это.

Кроме того, в отличие от других программ, которые мы рассматривали до сих пор, этот серверный инструмент также может работать на Linux и MacOS. Сообщения журнала, собранные сервером, либо экспортируются в форматы файлов, либо пересылаются в другое место назначения, например сторонние приложения. Сервер системного журнала Dude также включает в себя различные методы оповещения, такие как всплывающие сообщения, системные звуковые сигналы и мигания экрана. Это поверх обычных электронных уведомлений.

Скачать сейчас