связывание mac и ip адресов для чего

Как настроить привязку IP‑ и MAC‑адресов на маршрутизаторах Wi‑Fi с новым логотипом?

Привязка IP- и MAC-адресов, а именно привязка ARP (Address Resolution Protocol — протокол разрешения адресов), используется для привязки IP‑адреса сетевого устройства к его MAC‑адресу. Это позволяет предотвратить подмену ARP и другие атаки ARP, запретив доступ к сети устройству с совпадающим IP‑адресом в списке привязки, но c нераспознанным MAC‑адресом.

Я хочу: Предотвратить спуфинг и атаки ARP.

1. Войдите в веб-интерфейс маршрутизатора. Если вы не знаете, как это сделать, обратитесь к FAQ1 или FAQ2

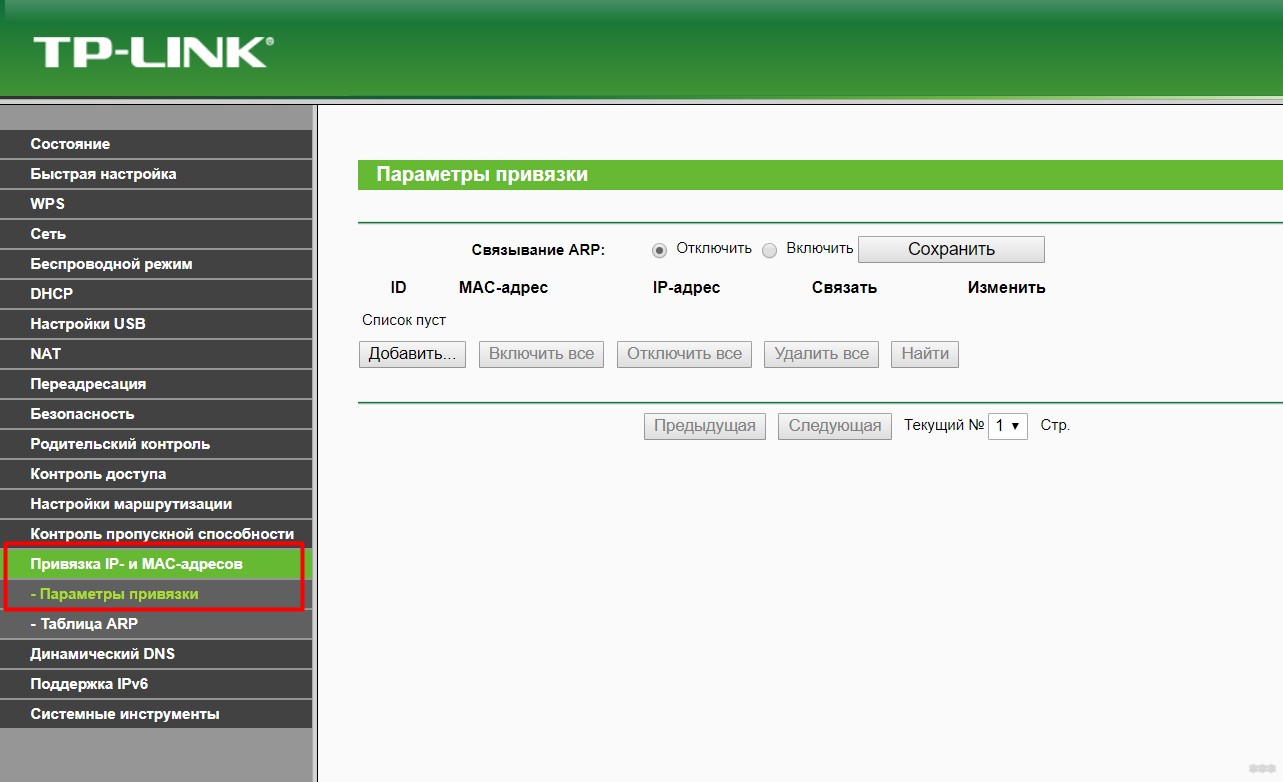

2. Перейдите в Дополнительные настройки> Защита > Привязка IP— и MAC— адресов.

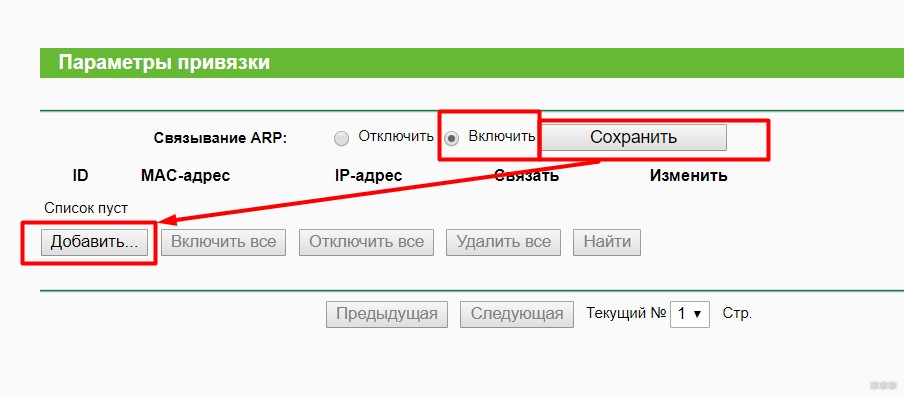

3. Включите Привязывание ARP.

4. Привяжите устройства так, как вам нужно.

Чтобы привязать подключённое устройство:

Нажмите

Чтобы привязать неподключённое устройство

1. Нажмите Добавить в разделе Таблица привязки.

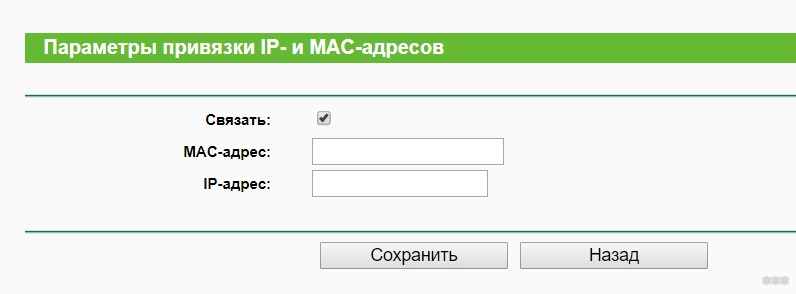

2. Введите MAC-адрес и IP-адрес, которые вы хотите привязать. Введите Описание для этой привязки.

3. Установите флажок Включить и нажмите ОК.

Готово! Теперь можно не беспокоиться о спуфинге и атаках ARP!

Более подробная информация о каждой функции и конфигурации доступна в Центре загрузок, где вы также сможете скачать руководство по своему продукту.

Методы привязки пользователя к своему IP в сети

Существует множество типов сетей с различным устройством и принципами идентификации пользователей для подсчета трафика, нарезки тарифных скоростей и ограничения доступа в сеть неплательщикам.

У каждого из вариантов есть свои особенности и свои недостатки

В этой статье я постараюсь рассказать о наиболее используемых методах идентификации пользователей которые успешно применяются в сетях небольших и крупных провайдерах

Привязки на основе так называемого VPN:

Идентификация пользователя и доступ в сеть осуществляется на основе проверки его имени пользователя и пароля (login/password)

1) PPTP,L2tp – чаще всего применяются в сетях с неуправляемым оборудованием или

неуправляемых сегментах сети (исключения Корбина-Телеком + возможно еще

какие-то сети)

При такой схеме идентификация клиента – для выхода в Интернет надо поднять

VPN туннель, идентификация пользователя происходит по логину/паролю. Далее

на основе этих атрибутов VPN сервер делает запрос к Radius-у и тот уже говорит

выпускать или нет клиента в сеть + возможную тарифную скорость этого клиента

(если шейпинг осуществляется средствами самого VPN сервера)

2) PPPoE – применяется в сетях с управляемым оборудованием (есть люди которые и в неуправляемых

сегментах его применяют, но это большой риск так-как существует большая вероятность появление левых

PPPoE серверов со всеми вытекающими). На сколько знаю применяется эта схема идентификации

пользователя у операторов Стрим-ТВ и Петерстар, данная схема очень похожа на схему с использованием

PPTP(PPPoE сервер + radius)

3) OpenVPN – теоритечески возможно и с его помощью авторизоввывать пользователей, но практическое

использование его для таких целей не встречал, если есть такие операторы – ткните носом 🙂

Так называемая схема БезВПН:

Идентификация пользователя в данном случае производится на основе его IP адреса, который необходимо защитить от подмены

Почти все эти схемы могут успешно использоваться в сетях со статическими IP адресами или в случае использования DHCP

1) IP-Mac-Binding, чаще всего используется в сетях построенных на коммутаторах D-Link. В данном случае средствами коммутатора осуществляется привязка IP адреса и MAC адреса к определенному порту коммутатора (в зависимости от коммутатора и настройки функции могут анализироваться ARP пакеты или TCP/IP пакеты), в случае несовпадения этой привязки MAC адрес пользователя просто блочится на коммутаторе и пакеты от пользователя никуда не идут. При использовании DHCP могут быть нюансы – клиент отправил DHCP запрос, а свитч его заблочил за несовпадение привязки 🙂 Естественно DHCP сервер должен отдавать прописанному маку – конкретный IP. Не совсем дружелюбный способ по отношению к пользователю ибо после смены устройства подключенного в сети измениться и MAC адрес пользователя, т.е пользователю придется звонить в саппорт оператора и просить изменить MAC адрес привязки

2) Привязка MAC адреса к порту

Такой метод привязки пользователя к порту тоже используется но не часто.

Алгоритм простой, просто привязывается MAC адрес сетевой карточки клиента к порту коммутатора, от подмены IP адресов не спасает, зато доставляет головную боль клиенту и оператору.

3) Статическая ARP таблица (на маршрутизаторе или коммутаторе 3-го уровня), очень часто используется при использовании неуправляемых коммутаторов на уровне доступа

При данной привязке пользователя к порту в ARP таблице на маршрутизаторе или коммутаторе за конкретным IP пользователя закрепляется его MAC адрес, метод тоже неудобный для пользователя + существует вероятность того что умный пользователь все-таки сможет выйти под чужим IP адресом, просто сменив MAC адрес своей сетевой карточки, такая привязка обходится за 2 минуты 🙂

Возможна вариация со статической ARP таблицей и привязкой определенного MAC-а к порту коммутатора, этот способ более грамотен чем просто статический ARP или простая привязка MAC-а на порт и следовательно более секурна, т.к в данном случае клиент то IP сменить свой может, а вот подставить чужой MAC адрес – нет.

4) Привязка пользователя к порту с помощью ACL (access control list) коммутатора, используется в моем случае. Немного неудобный для оператора способ привязки пользователя, но самый дружелюбный к нему. При данной привязке на коммутаторе создаются правила вида:

— — Разрешить

— — Запретить

Данный способ удобен тем – что пользователь может сколько угодно сменять MAC

Адрес и получать доступ в сеть, но при смене своего IP – коммутатор его не

Пропустит

5) По своему VLAN-у на пользователя

Как таковой привязки пользователя нету, просто пользователю выделяется свой VLAN и своя сеть, а там он в нем пусть творит что хочет :). Ресурсоемкий и имхо не совсем удобный метод, но красивый. Чаще всего используется для Юридических клиентов

6) Различные Web Based и 802.1x привязки – можно даже не рассматривать. В данном случае клиент идентифицируется по связке login/password и на основании этих данных выпускается в сеть. От метода VPN отличается только тем что нет необходимости поднимать VPN туннель

7) Отсутствие привязки вообще.

Существует и такой метод и даже где-то используется, но нету никаких гарантий

что пользователи начнут мешать друг другу и воровать Интернет методом смены

своего IP на IP соседа, хотя в наш век безлимиток вполне доступен для жизни

MAC- and IP-address binding: направления применения и использование

Приветствую! В этой статье мы поговорим о функции «MAC and IP address binding». На самом деле звучать она может по-разному, но всегда означает одно и то же – привязку IP адреса к MAC на конкретном устройстве. Для чего это нужно, примеры настройки и другие полезные советы – смотрим ниже.

Нашли ошибку? Остались какие-то вопросы? Смело пишите их в комментариях. Именно ваше мнение или вопрос могут очень сильно помочь другим людям, читающим эту статью.

Для чего это нужно?

У функции было замечено несколько наименований:

Все это создано для одного – для привязки конкретного IP адреса к конкретному MAC. А где это может применяться?

На примере TP-Link

Если вам это не нужно – не занимайтесь дурью. Обычно построение ARP-таблиц происходит автоматически и без лишних проблем. Если же хотите все-таки заморочиться у себя по одному из соображений выше, покажу вам данный функционал на примере пары моделей роутеров.

Обязательно убедитесь, что привязываемый компьютер имеет статичный IP-адрес – ведь за ним будет закреплена постоянная привязка, а в случае попытки получения этого IP другим устройством – соединение будет заблокировано.

Ничего же сложного нет? Главное – понимать суть этих действий. Теперь роутер знает, что в нашей сети по паре MAC-IP существует только одно устройство, а любой другое автоматически будет блокировано. Бонусом – при DHCP распределении этот IP адрес не будет присваиваться никому другому.

D-Link – IP-MAC-Port Binding

Разберем схему чуть сложнее на примере коммутаторов D-Link – «IP-MAC-Port Binding». То, что конкретному устройству мы можем выделить пару IP-MAC уже понятно из прошлого раздела. А что если для полной защиты мы эту пару прибавим еще и на конкретный порт коммутатора. Т.е. связка уже будет существовать в трехмерном пространстве – IP-MAC-ПОРТ.

Данный способ помогает еще гибче проводить авторизацию узлов в сети, при этом напрягая злоумышленника на большее количество действий, тем самым облегчая его обнаружение в вашей рабочей сети.

Для чистой настройки через консоль, например, здесь можно применять команды вида:

create address_binding ip_mac ipaddress 192.168.0.7 mac_address 00-03-25-05-5F-F3 ports 2

config address_binding ip_mac ports 2 state enable

Кроме типичного ARP режима здесь есть еще ACL mode и DHCP Snooping – но обычно ими интересуются или матерые администраторы, или студенты. Наш же портал для опытных домохозяек и юных эникейщиков пока не готов давать что-то чуть сложнее клика мыши. Поэтому за таким подробностями отправляю или в гугл, и в наши комментарии для развернутой беседы, а возможно и открытия новой темы – а вдруг кому-то захочется.

На этом я закончу эту статью. Основные моменты понятны, действия по созданию привязки вроде бы тоже. До скорых встреч на нашем ресурсе и хорошего вам дня!

Протокол ARP и «с чем его едят» (дополнено)

Спасибо хабраюзеру hardex за публикацию первоначальной статьи, а также всем, кто плюсанул в карму для возможности моей собственноручной публикации. Теперь дополненная версия с учетом пожеланий и дополнений. Добро пожаловать под кат.

Доброго времени суток, дорогие хабраюзеры. Этой статьей я хочу начать цикл повествования о протоколах, которые помогают нам прозрачно, быстро и надежно обмениваться информацией. И начать с протокола ARP.

Как известно, адресация в сети Internet представляет собой 32-битовую последовательность 0 и 1, называющихся IP-адресами. Но непосредственно связь между двумя устройствами в сети осуществляется по адресам канального уровня (MAC-адресам).

Так вот, для определения соответствия между логическим адресом сетевого уровня (IP) и физическим адресом устройства (MAC) используется описанный в RFC 826 протокол ARP (Address Resolution Protocol, протокол разрешения адресов).

ARP состоит из двух частей. Первая – определяет физический адрес при посылке пакета, вторая – отвечает на запросы других станций.

Протокол имеет буферную память (ARP-таблицу), в которой хранятся пары адресов (IP-адрес, MAC-адрес) с целью уменьшения количества посылаемых запросов, следовательно, экономии трафика и ресурсов.

Пример ARP-таблицы.

192.168.1.1 08:10:29:00:2F:C3

192.168.1.2 08:30:39:00:2F:C4

Слева – IP-адреса, справа – MAC-адреса.

Прежде, чем подключиться к одному из устройств, IP-протокол проверяет, есть ли в его ARP-таблице запись о соответствующем устройстве. Если такая запись имеется, то происходит непосредственно подключение и передача пакетов. Если же нет, то посылается широковещательный ARP-запрос, который выясняет, какому из устройств принадлежит IP-адрес. Идентифицировав себя, устройство посылает в ответ свой MAC-адрес, а в ARP-таблицу отправителя заносится соответствующая запись.

Записи ARP-таблицы бывают двух вид видов: статические и динамические. Статические добавляются самим пользователем, динамические же – создаются и удаляются автоматически. При этом в ARP-таблице всегда хранится широковещательный физический адрес FF:FF:FF:FF:FF:FF (в Linux и Windows).

Создать запись в ARP-таблице просто (через командную строку):

Вывести записи ARP-таблицы:

После добавления записи в таблицу ей присваивается таймер. При этом, если запись не используется первые 2 минуты, то удаляется, а если используется, то время ее жизни продлевается еще на 2 минуты, при этом максимально – 10 минут для Windows и Linux (FreeBSD – 20 минут, Cisco IOS – 4 часа), после чего производится новый широковещательный ARP-запрос.

Сообщения ARP не имеют фиксированного формата заголовка и при передаче по сети инкапсулируются в поле данных канального уровня

Формат сообщения ARP.

А вот как происходит определение маршрута с участием протокола ARP.

Пусть отправитель A и получатель B имеют свои адреса с указанием маски подсети.

Главным достоинством проткола ARP является его простота, что порождает в себе и главный его недостаток – абсолютную незащищенность, так как протокол не проверяет подлинность пакетов, и, в результате, можно осуществить подмену записей в ARP-таблице (материал для отдельной статьи), вклинившись между отправителем и получателем.

Бороться с этим недостатком можно, вручную вбивая записи в ARP-таблицу, что добавляет много рутинной работы как при формировании таблицы, так и последующем ее сопровождении в ходе модификации сети.

Существуют еще протоколы InARP (Inverse ARP), который выполняет обратную функцую: по заданному физическому адресу ищется логический получателя, и RARP (Reverse ARP), который схож с InARP, только он ищет логический адрес отправителя.

В целом, протокол ARP универсален для любых сетей, но используется только в IP и широковещательных (Ethernet, WiFi, WiMax и т.д.) сетях, как наиболее широко распространенных, что делает его незаменимым при поиске соответствий между логическими и физическими адресами.

Протокол ARP: как он работает и почему это так важно

Что такое протокол ARP?

Как работает ARP

Так как же именно работает протокол ARP? Какие шаги необходимы? Допустим, мы подключили к сети новый компьютер или любое устройство. Этот компьютер, чтобы подключиться к маршрутизатору, получит уникальный IP-адрес. Это важно для общения и возможности идентифицировать себя.

пакеты данных будут направлены на конкретный хост. Шлюз или оборудование в сети разрешат поток данных и попросят протокол ARP найти MAC-адрес, соответствующий этому IP-адресу.

Имейте в виду, что эта информация кэшируется, поэтому этот шаг выполняется в первый раз. Оттуда ARP-кеш ведет список с различными IP-адресами и соответствующими MAC-адресами.

В качестве данных для добавления пользователь сам может создать статическая таблица ARP где хранить эти IP- и MAC-адреса. Но динамически этот кеш ARP хранится в операционных системах в сети IPv4 Ethernet. Как только устройство будет запрашивать MAC-адрес для отправки данных на любой другой компьютер, подключенный к этой сети, кеш ARP будет проверен. Если он существует, нет необходимости делать новый запрос.

Следует также отметить, что кеш ARP не бесконечен, как раз наоборот. Он ограничен по размеру, и адреса кэшируются только на короткое время. Это необходимо для освобождения места, а также для предотвращения кибератак, которые могут украсть или подделать адреса.

Как они могут атаковать ARP

ARP-спуфинг

Этот тип атаки позволяет хакеру украсть важные данные у любого отдельного пользователя или компании в случае успешной атаки. Они могут сделать это через устройство, которое они ранее атаковали и контролировали, или даже через свое собственное, если оно подключено к локальной сети.

DoS атаки

Эта проблема приведет к тому, что пользователи не смогут подключиться к сети. Чтобы это произошло, они должны использовать уязвимость в сетевом протоколе. Они могут на время лишить их возможности правильно подключиться. Это похоже на атаки этого типа, которые мы можем наблюдать, например, на веб-сервер, который больше не доступен для посетителей.

Как только злоумышленник успешно использует протокол ARP, он может выполнить DDoS или распределенные атаки отказа в обслуживании. Вы можете засыпать сервер большим количеством запросов и не иметь возможности правильно их обработать.

Короче говоря, протокол ARP используется для преобразования адресов IPv4 в MAC. Для этого он использует таблицы ARP, чтобы найти соответствующие адреса и связать их. Это позволяет переводить адреса и находить устройства. Например, необходимо подключить компьютер к маршрутизатору. Чтобы избежать всего этого, о чем мы говорим, важно, чтобы мы всегда поддерживали безопасность, чтобы у нас были защищенные сети и мы всегда были начеку, чтобы как можно скорее обнаружить любую попытку вторжения.